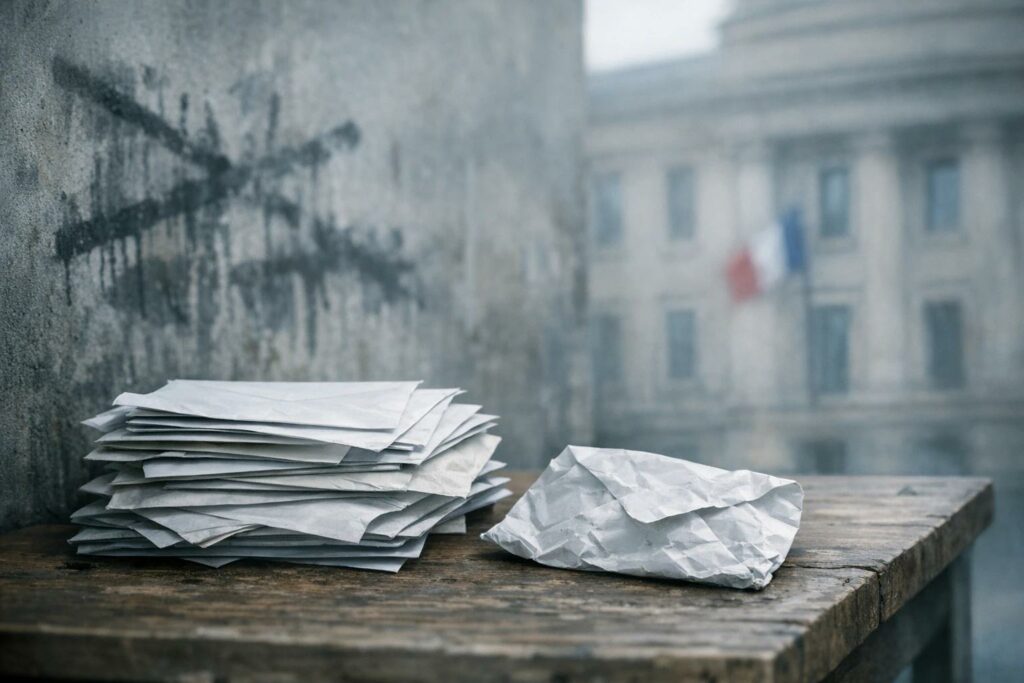

Votre routeur peut devenir une porte d’entrée

Quand tout fonctionne, on oublie souvent la petite boîte posée près de la fibre ou de la prise téléphonique. Pourtant, c’est elle qui décide vers quels serveurs passent vos appareils. Le 7 avril 2026, les services britanniques et américains ont signalé qu’APT28, un groupe lié au renseignement militaire russe, exploitait des routeurs vulnérables pour détourner des requêtes DNS. Le DNS, c’est le carnet d’adresses du web : il traduit les noms de sites en adresses IP.

Le risque n’est pas théorique. Quand un attaquant contrôle le DNS du routeur, il peut rediriger un internaute vers une fausse page de connexion, intercepter un échange ou récupérer des jetons d’authentification. Le ministère américain de la Justice et le FBI expliquent que le groupe a utilisé cette méthode pour viser des personnes et des réseaux présentant un intérêt de renseignement pour Moscou, notamment dans le militaire, le gouvernement et les infrastructures critiques.

Ce que faisait exactement l’attaque

Le schéma décrit par Londres et Washington est assez net. Depuis au moins 2024, des vulnérabilités connues ont servi à voler les identifiants de milliers de routeurs TP-Link dans le monde. Une fois l’accès obtenu, les attaquants modifiaient les paramètres DNS du routeur pour envoyer le trafic vers des serveurs contrôlés par le groupe, puis ils triaient ensuite les requêtes jugées utiles. Le NCSC britannique précise même que l’activité semble opportuniste au départ : le groupe ratisse large, puis se concentre sur les cibles qui valent de l’or en matière de renseignement.

Dans certains cas, les pirates ont ensuite présenté de fausses réponses DNS pour imiter des services légitimes, y compris des portails de messagerie comme Microsoft Outlook Web Access. L’objectif était de mener des attaques de type adversary-in-the-middle, c’est-à-dire de se glisser au milieu de la conversation entre l’utilisateur et le service visé. Le résultat peut sembler banal, mais il est redoutable : mots de passe en clair, cookies de session, courriels et autres données sensibles récupérés sans bruit.

Pourquoi ce groupe est pris au sérieux

APT28 n’est pas un nom sorti de nulle part. Le NCSC rappelle l’avoir déjà relié à l’attaque contre le Bundestag allemand en 2015 et à une tentative contre l’Organisation pour l’interdiction des armes chimiques en 2018. La même agence le décrit comme un acteur très qualifié, déjà associé à des opérations contre des entreprises de logistique et de technologie occidentales. Autrement dit, les routeurs ne sont pas une fin en soi. Ils servent de tremplin.

Le fait important, ici, c’est la banalité du point d’entrée. Un routeur domestique ou de petit bureau est souvent moins surveillé qu’un serveur d’entreprise. Pourtant, il se trouve au centre du trafic. Pour un groupe comme APT28, c’est un raccourci très rentable : on attaque un équipement ordinaire pour atteindre des données extraordinaires. Pour les administrations comme pour les entreprises, le bénéfice recherché est clair. Il s’agit d’obtenir un accès discret à des réseaux qu’on ne peut pas forcer directement.

Comment se protéger sans être administrateur réseau

La première règle est simple : l’interface d’administration d’un routeur ne doit jamais être exposée à Internet. Le NCSC insiste sur ce point et recommande aussi de maintenir les appareils et les logiciels à jour. CISA ajoute des gestes très concrets : changer le mot de passe administrateur par défaut, installer les mises à jour du firmware, utiliser une protection Wi-Fi moderne comme WPA3 Personal ou WPA2 AES, et désactiver l’administration à distance quand elle n’est pas indispensable. protéger les interfaces d’administration est donc le bon réflexe de départ.

La deuxième règle est de couper les fonctions qui élargissent inutilement la surface d’attaque. CISA recommande aussi de désactiver WPS et UPnP quand ce n’est pas nécessaire. Ces options facilitent la vie au quotidien, mais elles facilitent aussi la tâche d’un attaquant. Côté comptes, le NCSC rappelle que la vérification en deux étapes, ou 2SV/2FA, rend l’accès plus difficile même si le mot de passe a fuité. C’est particulièrement utile pour les messageries, car une boîte mail compromise sert souvent à réinitialiser d’autres accès.

Enfin, si le routeur est ancien, ouvert ou bloqué sur des réglages dépassés, il faut envisager un remplacement. CISA dit clairement que, pour un appareil sans chiffrement moderne ou reposant sur des standards obsolètes, il faut demander une mise à niveau à l’opérateur ou acheter un nouvel appareil. C’est souvent là que le sujet devient concret pour les foyers et les petites structures : remplacer un routeur coûte moins qu’une fuite de données, mais plus qu’une simple mise à jour. les réglages de base d’un routeur domestique comptent donc autant que les grands discours sur la cybersécurité.

Qui gagne quoi dans cette histoire

Du côté russe, le bénéfice recherché est l’accès furtif à des informations utiles. Du côté des autorités occidentales, l’enjeu est double : casser l’infrastructure et montrer qu’une réponse est possible. Du côté des usagers, le gain est plus modeste mais très réel : moins de risques de vol d’identifiants et moins de trafic redirigé vers des sites frauduleux. En pratique, cette affaire rappelle aussi une contrainte économique simple : les grandes organisations ont des équipes et des outils de supervision ; les foyers et les petites entreprises, eux, gardent souvent le même routeur pendant des années. C’est là que la défense est la plus fragile.

Il faut aussi garder une nuance importante. Le récit officiel parle d’une opération étatique hostile, et c’est bien ainsi que les gouvernements la traitent. Mais leurs propres avis soulignent aussi une mécanique très prosaïque : des vulnérabilités publiques, des appareils mal configurés et des services exposés. Autrement dit, la sophistication de l’acteur ne supprime pas la banalité de la faille. Elle s’en nourrit. C’est précisément ce mélange qui rend ces campagnes efficaces.

Ce qu’il faut surveiller dans les prochains jours

La suite se jouera sur trois fronts. D’abord, les notifications envoyées par les fournisseurs d’accès aux propriétaires de routeurs compromis. Ensuite, les correctifs et listes de modèles vulnérables que pourront publier les fabricants. Enfin, la réaction des équipes de sécurité qui devront vérifier que les interfaces d’administration ne sont pas exposées et que les paramètres DNS n’ont pas été modifiés. Le DOJ indique d’ailleurs travailler avec les fournisseurs d’accès pour prévenir les utilisateurs concernés, tandis que le NCSC demande aux défenseurs de se familiariser avec les techniques utilisées et de durcir leurs systèmes.

Le fond de l’affaire, lui, ne changera pas vite. Tant que des routeurs anciens resteront branchés sans maintenance, ils offriront un point d’appui commode à des groupes comme APT28. Et tant que ces boîtiers resteront les parents pauvres de la cybersécurité, la prochaine campagne ressemblera beaucoup à celle-ci : discrète, technique, et très rentable pour l’attaquant.